|

|

|

|

Buscador de IntercambioSOS:

|

|||||||

|

|

|

Herramientas | Desplegado |

|

|

|

|

#1 |

|

MOD/Foro Ingreso: marzo-2010

Ubicación: A un costado del tomacorriente...

Mensajes: 7.002

Sexo:  País:  Signo:

Agradecido: +19.141

|

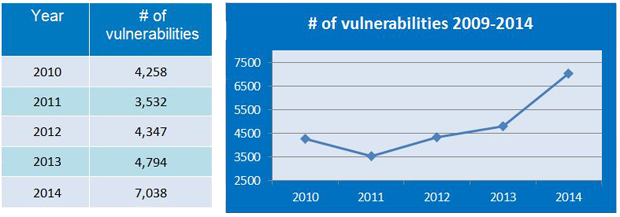

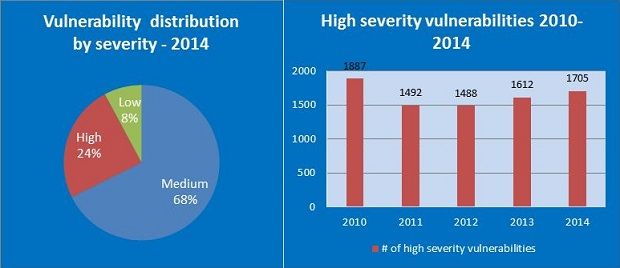

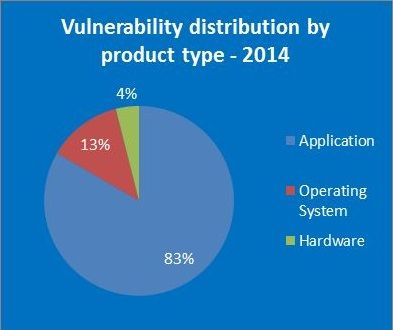

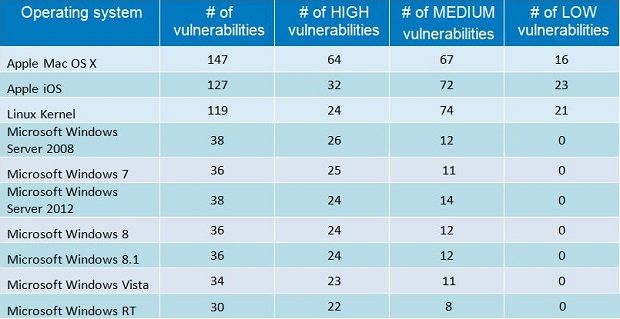

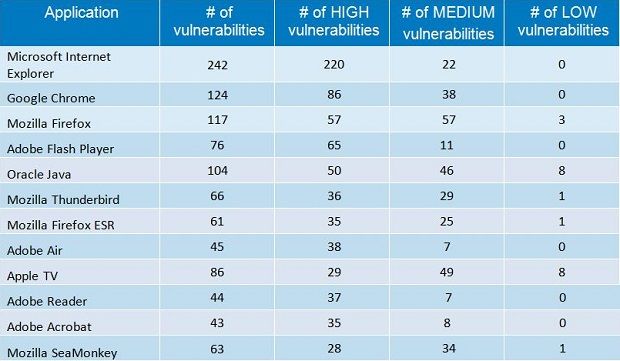

Un promedio de 19 vulnerabilidades por día fueron reportados en 2014, según los datos de la National Vulnerability Database (NDV). El NVD ofrece una lista completa de las vulnerabilidades de seguridad de software. En el artículo se ven algunas de las tendencias y resultados claves del 2014 Algunas de las preguntas que se generan son: - ¿Cuáles son las últimas tendencias de las vulnerabilidades? ¿Estamos viendo un aumento o una disminución en el número de vulnerabilidades? - ¿Qué porcentaje de estas vulnerabilidades son calificadas como críticas? (Por ejemplo, el impacto de alta seguridad como la de permitir la ejecución remota de código y por lo tanto fácil de explotar) - ¿En qué ámbitos vemos la mayoría de las vulnerabilidades? Son sistemas, aplicaciones de terceros o dispositivos de red como routers, switches, puntos de acceso o impresoras de mayor riesgo operativo? - ¿Qué sistemas operativos y aplicaciones se enumeran con la mayoría de las vulnerabilidades? Este dato es importante porque los productos que están en la parte superior reciben las actualizaciones de seguridad más frecuentes. Para mantener una infraestructura IT segura, los administradores de sistemas deben monitorear continuamente estos sistemas operativos y aplicaciones para las últimas actualizaciones y asegurarse de que están siempre con los últimos parches. 7.038 nuevas vulnerabilidades de seguridad se han añadido a la base de datos de la NVD en 2014. Esto significa un promedio de 19 nuevas vulnerabilidades por día. El número es significativamente mayor que en 2013 y continúa la tendencia ascendente en los últimos años.  El 24% de estas vulnerabilidades son calificados como de alta gravedad. El porcentaje es más bajo que en 2013, pero el número real de las vulnerabilidades de alta seguridad ha aumentado en comparación con el año pasado.  Las aplicaciones de terceros son la fuente más importante de vulnerabilidades con más del 80%. Los sistemas operativos sólo son responsables de 13% de las vulnerabilidades y los dispositivos de hardware el 4%.  Vulnerabilidades de los Sistemas Operativos Reportadas en el 2014  Es interesante que aunque los Sistemas Operativos de Microsoft todavía tienen un considerable número de vulnerabilidades ya no están en el top 3. Apple con OS X e iOS está en la cima, seguido por Linux Kernel. 2014 fue un año difícil para los usuarios de Linux desde un punto de vista de seguridad, junto al hecho de que algunos de los problemas de seguridad más importantes del año fueron reportados para aplicaciones que normalmente se ejecutan en los sistemas Linux. Heartbleed, por ejemplo, es una vulnerabilidad crítica de seguridad detectado en OpenSSL mientras Shellshock es una vulnerabilidad que afecta a GNU Bash. Top de Aplicaciones con Vulnerabilidades Reportadas en el 2014  Las aplicaciones que se enumeran aquí son más o menos la misma que en 2013. No es de extrañar en absoluto, los navegadores web sigue teniendo el mayor número de vulnerabilidades de seguridad, ya que son una puerta de entrada popular para acceder a un servidor y para propagar malware en los clientes. Los productos gratis de Adobe y Java son los principales rivales, pero los navegadores web han superado continuamente la mesa durante los últimos seis años. Mozilla Firefox tenía la mayoría de las vulnerabilidades reportadas en 2009 y 2012; Google Chrome en 2010 y 2011; Internet Explorer fue en la parte superior de los dos últimos años. Para mantener los sistemas seguros, es fundamental que estén completamente parcheados. Los administradores de IT deben centrarse en (actualizar primero): Los sistemas operativos (Windows, Linux, OS X) Navegadores web Java Productos Gratis de Adobe (Flash, Reader, Shockwave Player, AIR). Las vulnerabilidad y gestión de parches deben ser tareas prioritarias para cada administrador de sistemas. Las actualizaciones de Microsoft no son suficientes ya que las aplicaciones de terceros son tan problemáticas. Fuente  "...Si hubiera más personas que amaran el hogar sobre el oro, el mundo sería un lugar más feliz..." Thorin

|

|

|

|

#2 |

|

Banned Ingreso: julio-2009

Ubicación: Mexico City, Capital del Mundo

Mensajes: 33.485

Sexo:  País:  Signo:

Agradecido: +70.461

|

ups, que fuerte lista, pero se les olvido Android que es el mas inseguro del mundo

|

|

|

|

#3 |

|

Erudito Ingreso: agosto-2010

Ubicación: En Andalucia

Mensajes: 17.081

Sexo:  País:  Signo:

Agradecido: +22.675

|

El que busca la verdad corre el riesgo de encontrarla.

|

|

|

|

#4 |

|

Genio Ingreso: julio-2009

Ubicación: Desde lo mas Alto del Volcan

Mensajes: 1.283

Sexo:  País:  Signo:

Agradecido: +2.789

|

No lo puedo creer que los sistemas operativos de Apple encabezan la lista.

|

|

|

|

#5 |

|

Banned Ingreso: agosto-2009

Ubicación: en el fin del mundo

Mensajes: 4.317

Sexo:  País:  Signo:

Agradecido: +11.456

|

sin lugar los números no mienten: quien desee leer mas:

https://web.nvd.nist.gov/view/vuln/s...plorer+11+2014 y respecto a Android recuerden que ese SO tiene como base Linux Kernel y su vulnerabilidad generalmente se transmite a través de las aplicaciones instaladas en los dispositivos en lugar de a través de los agujeros en el sistema operativo. Saludos Última edición por josner; 25-feb-2015 a las 17:14 |

|

|

|

#6 | |

|

Banned Ingreso: julio-2009

Ubicación: Mexico City, Capital del Mundo

Mensajes: 33.485

Sexo:  País:  Signo:

Agradecido: +70.461

|

Tambien MAC OS/X esta basado en Linux, es el mismo caso que android, entonces porque no incluyeron a android en esa lista, no lo entiendo... |

|

|

|

|

#7 |

|

MOD/Foro Ingreso: marzo-2010

Ubicación: A un costado del tomacorriente...

Mensajes: 7.002

Sexo:  País:  Signo:

Agradecido: +19.141

|

La Fuente amplio la Información...

Android 6 Vulnerabilidades Totales: 4 Alta Severidad 1 Mediana gravedad 1 Severidad baja Es importante tener en cuenta que Android está basado en Linux Kernel y algunas de esas vulnerabilidades se aplica a Android también. El malware en los dispositivos Android generalmente se transmite a través de las aplicaciones instaladas en los dispositivos en lugar de agujeros en el sistema operativo.  "...Si hubiera más personas que amaran el hogar sobre el oro, el mundo sería un lugar más feliz..." Thorin

|

|

|

|

#8 |

|

Ayudante Experto Ingreso: diciembre-2011

Mensajes: 652

Sexo:  País:  Signo:

Agradecido: +3.014

|

android lo que hay que hacer ... es usarlo como lo recomiendan.... si quieres soft.. bajalo del google play... que ya esta revisado..... pero vamos que android y todos eh... que aqui no se descubre nada nuevo

|

|

| Usuarios que han agradecido este mensaje de kike444 | ||

josner (28-feb-2015) | ||

|

| Etiquetas |

| 2014, aplicaciones, sistemas operativos, vulnerables |

| (0 miembros y 1 visitantes) | |

|

|

Temas Similares

Temas Similares

|

||||

| Tema | Autor | Foro | Respuestas | Último mensaje |

| Virtualización de Sistemas Operativos [Consultas Aquí] | baduser | Sistemas Operativos | 19 | 05-ene-2016 08:40 |

| Guerra de Sistemas Operativos en automóviles. | willgets | Noticias | 6 | 22-ene-2014 08:02 |

| problemas con el programador de tareas windows 7 | vicho | Windows Vista & 7 | 20 | 12-nov-2010 03:58 |